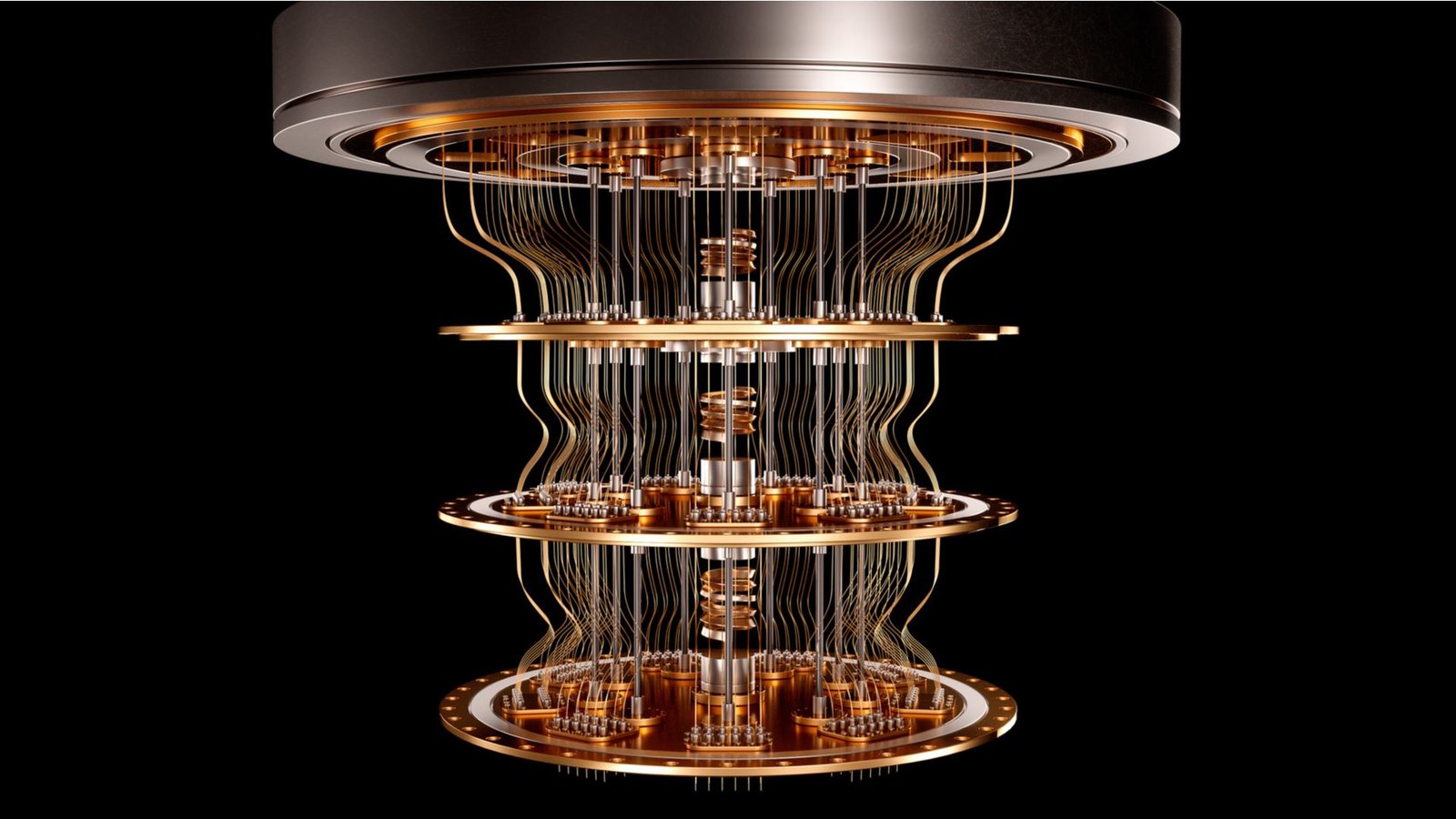

كشفت أحدث التقديرات المتعلقة بالموارد الكمومية أن الحواجز الأمنية المعتمدة على التشفير قد تتعرض للانهيار بسرعة أكبر مما كان متوقعًا سابقًا، مع انخفاض الحاجة إلى عدد أكبر من الكيوبتات. إذ أن التقدم في كفاءة الخوارزميات الكمومية يقترب من جعل هجمات الاختراق أكثر واقعية من الناحية العملية، خاصة على العملات الرقمية مثل بيتكوين.

توقعات جديدة حول قدرة الحواسيب الكمومية على كسر التشفير

في ورقة بيضاء حديثة، أشار باحثو جوجل إلى أن آلة كمومية مستقبلية قد تتمكن من حل مشكلة اللوغاريتمات المنفصلة على المنحنى الإهليلجي، التي تُستخدم لحماية العديد من أنظمة التشفير، باستخدام موارد أقل بكثير مما كان يُعتقد سابقًا. كانت التقديرات السابقة تشير إلى ضرورة وجود ملايين الكيوبتات، وهو رقم يصعب تحقيقه على أرض الواقع، لكسر أنظمة مثل secp256k1، التي تشكل أساس أمان بيتكوين.

انخفاض كبير في متطلبات الأجهزة الكمومية

تشير الدراسات الجديدة إلى أن الحاجة قد تنخفض إلى أقل من 500 ألف كيوبت فيزيائي، وهو تراجع كبير عن التوقعات السابقة. كما استعرض الباحثون تصميمين لدائرة كمومية قادرين على تنفيذ خوارزمية شور، ويحتاجان إلى أقل من 1500 كيوبت منطقي، بالإضافة إلى عشرات الملايين من عمليات البوابة الكمومية. وبافتراض أداء عتاد جيد، يمكن أن تكتمل هذه العمليات خلال دقائق على أنظمة متقدمة.

تطور تدريجي وليس نقلة نوعية في التكنولوجيا

هذه النتائج تمثل استمرارية لتحسينات تدريجية في كفاءة الخوارزميات الكمومية، وليس اختراقًا فوريًا في قدرات العتاد. وتؤكد جوجل على أن الهدف من نشر هذه المعلومات ليس إثارة الذعر، بل تشجيع المجتمع على الاستعداد لهذه التحديات.

دعوات للتحول إلى التشفير المقاوم للكم

أعرب مسؤولو جوجل عن رغبتهم في زيادة الوعي بهذه القضية، وتقديم توصيات لتعزيز أمن واستقرار أنظمة العملات الرقمية قبل أن يصبح الاختراق ممكنًا. من بين هذه التوصيات، الانتقال إلى استخدام التشفير بعد الكم، الذي يعتمد على خوارزميات رياضية أكثر تعقيدًا ومقاومة للهجمات الكمومية.

مخاطر واعتبارات أمنية

اعتمدت جوجل على استراتيجية الكشف المنسق، حيث تم مشاركة النتائج بشكل موثق وشفاف، مع حماية التفاصيل الحساسة التي قد تُستغل بشكل خاطئ. ويُذكر أن الثقة في شبكات البلوكتشين، التي تعتمد بشكل كبير على التشفير الإهليلجي، تلعب دورًا حاسمًا في قيمة الأصول، ولذلك فإن التوعية والتحضير المبكر ضروريان.

التحول التدريجي نحو التشفير المقاوم للكم

رغم توفر الحلول، فإن تطبيقها بشكل واسع على الشبكات اللامركزية سيكون تدريجيًا. يشدد الباحثون على أهمية البدء في تقليل تعرض العناوين الضعيفة، ووضع سياسات للتعامل مع الأصول غير النشطة أو المهجورة.

ختامًا

تؤكد النتائج الجديدة على ضرورة أن يكون المجتمع الرقمي على استعداد لمواجهة التحديات الكمومية، من خلال اعتماد تقنيات أكثر أمانًا واستراتيجية للحماية المبكرة.